La cybercriminalité ne s'est jamais aussi bien portée. C'est le triste constat que dresse le spécialiste russe de la cybersécurité, Kaspersky Lab, dans son nouveau rapport sur le deuxième trimestre 2017. D'avril à juin, le monde a connu des cyberattaques d'une ampleur inégalée, ainsi qu'une recrudescence des spams (courriels indésirables infectés par un virus informatique), des attaques par déni de service (DDoS) ou encore des logiciels malveillants.

Wannacry et NotPetya, des cyberattaques sans précédent

Le trimestre a notamment été marqué par les deux cyberattaques les plus spectaculaires de l'Histoire - à ce jour. La première, Wannacry, a paralysé 300.000 ordinateurs, dans plus de 150 pays, et touché des milliers d'entreprises, y compris des géants comme Renault et les systèmes informatiques d'hôpitaux britanniques, causant une panique généralisée.

Ce ransomware (logiciel de rançon) combinait, pour la première fois, les fonctions d'un logiciel malveillant et d'un ver informatique, bloquant les fichiers de l'ordinateur piraté. L'origine de l'attaque reste à ce jour un mystère : si des hackers des pays de l'Est de l'Europe ont d'abord été soupçonnés, un rapport américain de la NSA a ensuite attribué la paternité à la Corée du Nord, qui a nié. Seule consolation : si l'attaque a causé des dégâts spectaculaires, elle n'a pas rapporté beaucoup aux hackers, qui n'ont récupéré que 140.000 dollars (en bitcoins) de rançons.

La deuxième cyberattaque majeure, baptisée ExPetr, Petrwrap ou encore NotPetya, s'est déroulée un mois plus tard, en juin. Deux millions de serveurs dans le monde ont été infectés, dont 29.000 en France, par un virus parti d'Ukraine qui s'est rapidement répandu en Russie, dans le reste de l'Europe et aux Etats-Unis. Des banques et des organisations gouvernementales ont été touchées.

En cause : une faille du système d'exploitation Windows, dévastatrice pour ceux qui n' avaient pas mis à jour leur système d'exploitation. Comme pour Wannacry, les hackers ont profité de cette faiblesse pour rendre les ordinateurs infectés inaccessibles, et réclamer une rançon aux malheureuses victimes. Spectaculaire car très virale, ExPetr a rapporté moins de 10.000 dollars aux hackers. Mais l'argent n'était pas l'objectif : d'après les experts, les hackers étaient motivés par la destruction pure et simple de données et par l'implantation de logiciels malveillants pour une prochaine attaque.

| Lire aussi ExPetr : une attaque très virale... mais peu lucrative

Augmentation massive des spams et du phishing... en capitalisant sur la peur de Wannacry

Les cybercriminels présentent aussi la particularité d'être inventifs et très opportunistes. La médiatisation de la cyberattaque Wannacry a créé une peur que des hackers mal intentionnés ont parfaitement su utiliser.

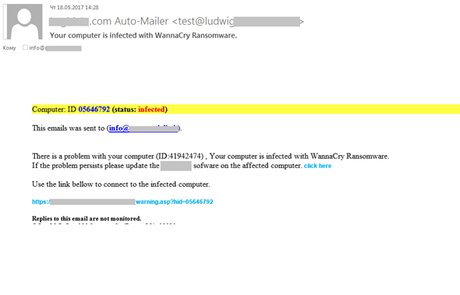

Ainsi, les spams (courriels indésirables, généralement publicitaires) ont augmenté de 57% au deuxième trimestre d'après Kaspersky Lab. Avec une particularité : de nombreux courriels contenaient "des offres de services de lutte contre Wannacry, des conseils pour éviter d'infection ainsi que des invitations à des séminaires de formation". Les escrocs en ont profité pour envoyer de fausses notifications, au nom d'éditeurs connus de logiciels, qui signalaient au destinataire que son ordinateur avait été infecté et qu'il fallait cliquer sur un lien pour installer une mise à jour. Problème : ce lien menait sur une page de phishing, c'est-à-dire un formulaire incitant les victimes à entrer des informations personnelles, utilisées ensuite pour effectuer une usurpation d'identité.

Le deuxième trimestre a aussi été marqué par une vague de trojans (+17%), des chevaux de Troie, c'est-à-dire un logiciel en apparence légitime mais qui contient une fonctionnalité malveillante. Les hackers imitaient les messages envoyés par les sociétés de suivi de livraison. Une fois exécutés, les trojans téléchargeaient d'autres malwares, à savoir Backdoor.Win32.Androm et Trojan.Win32.Kovter.

"Afin de convaincre le destinataire d'ouvrir les pièces jointes, les individus mal intentionnés utilisaient des méthodes éprouvées et présentaient le contenu malveillant sous les traits d'informations importantes relatives à une livraison", précise le rapport.

Les attaques DDoS (déni de service), une arme politique

Au cours du deuxième trimestre, 86 pays ont été touchés par des attaques de type DDoS, ou déni de service, contre 72 au trimestre précédent. Les plus ciblés ont été la Chine, la Corée du Sud, les Etats-Unis, le Royaume-Uni, la Russie, l'Italie, les Pays-Bas, le Canada et la France.

Les experts de Kaspersky Lab ont ainsi remarqué que ces attaques - elles consistent à surcharger les serveurs pour les faire "planter" à cause d'un nombre de requêtes de connexion insoutenable - sont de plus en plus utilisées à des fins politiques. En France, les sites du Monde et du Figaro ont été attaqués pendant l'élection présidentielle. Aux Etats-Unis, c'eest le site de la FCC (commission fédérale des télécommunications) qui a été pris pour cible suite à la volonté de la Maison-Blanche de supprimer le principe de neutralité du Net. Au Moyen-Orient, la chaîne de télévision Al Jazeera a été victime d'attaques dans le cadre de sa couverture des tensions diplomatiques entre le Qatar et les pays du Golfe.

Mais la principale motivation derrière les attaques DDoS reste l'argent. Ainsi, des hackers ont tenté de manipuler les cours des crypto-monnaies, très volatiles et en forte augmentation depuis le début de l'année, en attaquant la bourse d'échange de bitcoins Bitinex, ou encore la BTC-E. D'autres acteurs jouent sur la menace d'une attaque, à l'image du chantage pratiqué par le groupe de hackers Armada Collective, qui a exigé 315.000 dollars à sept banques de Corée du Sud pour éviter la perturbation de leurs services en ligne.

Le trimestre marque également l'attaque DDoS la plus longue jamais enregistrée : 277 heures, soit plus de 11 jours. Le record du précédent trimestre s'établissait à 120 heures.

Emploi : les vraies raisons des vagues de départs des salariés français

Emploi : les vraies raisons des vagues de départs des salariés français

Sujets les + commentés